Yahoo! kupuje arabski Maktoob.com

26 sierpnia 2009, 11:30Yahoo! kupi arabskojęzyczny portal Maktoob.com. Serwis oferuje użytkownikom informacje na temat aktualnych wydarzeń politycznych, sportowych i biznesowych oraz e-mail i czat.

CISN - fotoniczny CMOS już w przyszłym roku

1 grudnia 2010, 12:53IBM zaprezentował technologię CMOS Integrated Silicon Nanophotonics (CISN) i zapowiedział, że już w przyszłym roku pojawią się układy scalone, które będą przesyłały dane za pomocą impulsów światła.

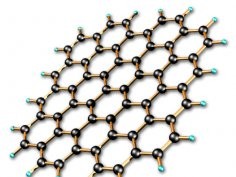

Grafenowi można nadać właściwości piezoelektryczne

16 marca 2012, 14:08Grafen ma wiele niezwykłych właściwości, jednak nie jest materiałem piezoelektrycznym. Piezoelektryczność to właściwość niektórych materiałów, polegająca na tym, że przy zginaniu, ściskaniu i skręcaniu materiały te produkują ładunki elektryczne.

Nowe iPhone'y biją rekordy

24 września 2013, 10:44Najnowszy iPhone bije rekordy. Apple informuje, że w ciągu trzech dni od premiery iPhone'a 5 klienci nabyli ponad 9 milionów nowych telefonów. Świetne wyniki zaskoczyły analityków

Od aspiryny do leku na choroby neurodegeneracyjne?

1 grudnia 2015, 08:05Kwas salicylowy, główny produkt rozpadu aspiryny, wiąże się z enzymem GAPDH (dehydrogenazą aldehydu 3-fosfoglicerynowego), który bierze udział w apoptozie i chorobach neurodegeneracyjnych związanych z wiekiem, np. w chorobie Alzheimera czy Parkinsona.

SUSE zmienia właściciela

5 lipca 2018, 07:07Firma Micro Focus Intl podpisała umowę sprzedaży SUSE. Nowym właścicielem tej popularnej wśród przedsiębiorstw wersji Linuksa będzie szwedzka EQT Partners. Transakcja warta jest 2,535 miliarda dolarów.

Niemcy zwracają zagrabione brązy z Beninu. Jeden z takich zabytków jest też w Polsce

5 lipca 2022, 09:22Niemcy podpisały z Nigerią historyczną umowę, na podstawie której słynne brązy z Beninu wrócą do kraju swojego pochodzenia. Dwa zabytki – głowa króla i XVI-wieczna plakietka – zostały przekazane przedstawicielom Beninu podczas uroczystego podpisania porozumienia. Brązy z Beninu wracają do domu... Ich zabranie było złe, ich przetrzymywanie przez 120 lat było złe, stwierdziła Annalena Baerbock, minister spraw zagranicznych Niemiec.

Azja odłączona od Internetu

27 grudnia 2006, 13:36Ostatnie trzęsienie ziemi na Tajwanie spowodowało problemy telekomunikacyjne w Azji. Uszkodzeniu uległy podmorskie kable.

Internauci są bezwzględni i niecierpliwi

26 maja 2008, 10:53Badania przeprowadzone przez firmę Nielsen Norman Group wykazały, że w momencie połączenia się z Internetem ludzie stają się bardziej brutalni, samolubni i mniej cierpliwi niż w "realu". Internauci chcą po prostu szybko połączyć się z potrzebną im witryną, zrobić to, co mają do zrobienia, i opuścić witrynę. Większość z nich traktuje wobec tego niechętnie i podejrzliwie wszelkie próby zatrzymania ich na danej stronie czy przykucia większej uwagi.

Palm na sprzedaż

12 kwietnia 2010, 12:02Jak nieoficjalnie dowiedział się serwis finansowy Bloomberg, firma Palm Inc. zaczęła poszukiwać chętnego do jej kupna. Przedsiębiorstwo wynajęło Goldman Sachs Group oraz Qatalyst Partners, by znalazły kupca.